Ciberseguridad

Ciberseguridad: defensa contra ransomware, phishing y ciberataques en evolución

La ciberseguridad es la clave para prevenir ataques, proteger datos y garantizar la continuidad digital.

¿Por qué la ciberseguridad es clave en la era digital?

La ciberseguridad es clave para proteger los activos digitales, tanto personales como empresariales. En un entorno digital donde el ransomware, phishing, DDoS y otras amenazas avanzan rápidamente, adoptar un enfoque basado en el modelo Zero Trust se vuelve prioritario.

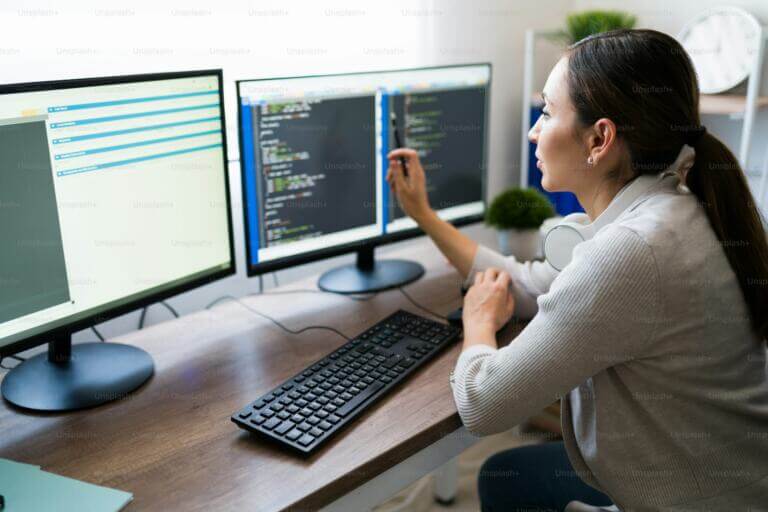

¿Qué herramientas tecnológicas fortalecen la protección?

El cifrado de datos y el uso de firewalls avanzados son herramientas básicas para proteger la infraestructura digital. También son fundamentales las herramientas de seguridad como EDR, SIEM y VPN, que permiten mitigar amenazas en tiempo real.

¿Qué papel juegan los SOC y la respuesta institucional?

Frente al incremento de los ciberataques, la seguridad informática ha pasado a ser una prioridad estratégica. Los centros de operaciones de seguridad (SOC) desempeñan un rol crucial en la detección, análisis y respuesta a incidentes. En el contexto latinoamericano, destaca la evolución de la ciberseguridad en Colombia.

¿Cómo influyen las leyes de protección de datos?

La evolución del marco legal también es determinante. La implementación de leyes de protección de datos, como el GDPR o la ley colombiana, obliga a las empresas a reforzar sus protocolos.

¿Qué rol tienen los hackers éticos y el pentesting?

Además de la tecnología, la formación interna en pentesting y la colaboración con hackers éticos son claves para anticiparse a nuevas amenazas. También es esencial mantenerse al día sobre las principales tendencias en ciberseguridad.

¿Cómo proteger la identidad digital y prevenir el phishing?

Por último, proteger la identidad digital es prioritario en un mundo hiperconectado. Las soluciones anti-phishing y los mecanismos de autenticación avanzada son imprescindibles.