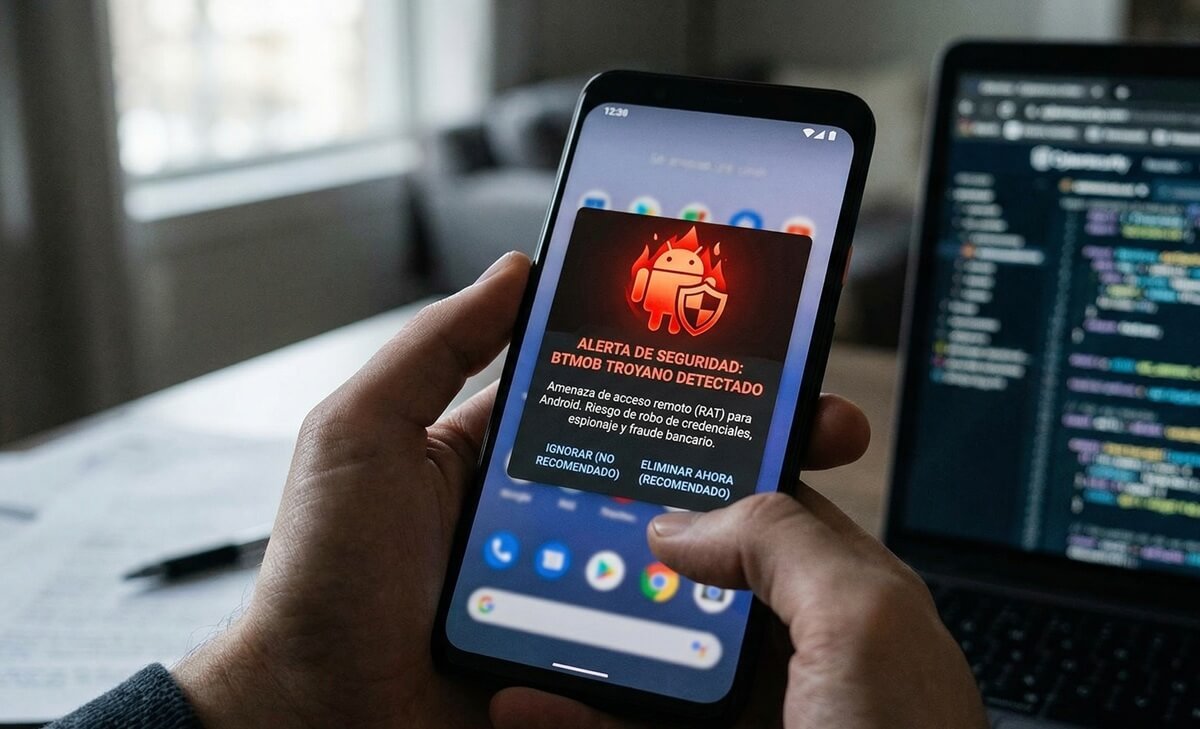

Una amenaza móvil gana terreno en América Latina: BTMOB, un troyano capaz de robar credenciales, espiar dispositivos y evadir controles de seguridad. Investigaciones de firmas como Cyble, Kaspersky, ESET y Zimperium coinciden en que este malware opera bajo un modelo de Malware-as-a-Service (MaaS), facilitando su uso por múltiples actores criminales.

Más en detalle, análisis técnicos de Cyble y Kaspersky vinculan el código de BTMOB con un actor de amenazas conocido como EVLF, un desarrollador de origen sirio con un historial en la creación de malware como CraxsRAT y CypherRAT.

Por ello, no resulta extraño que su arquitectura no sea completamente nueva. Las investigaciones coinciden en que se trata de una evolución de sus predecesores, diseñada específicamente para evadir las capas de seguridad más recientes de los dispositivos móviles.

De hecho, la integración de módulos de versiones anteriores sugiere un desarrollo continuo orientado a optimizar la evasión de antivirus comerciales y de las protecciones nativas como Google Play Protect.

Índice de temas

Anzuelos detectados

Como es habitual en este tipo de amenazas, BTMOB no opera solo. Estudios de Kaspersky y ESET evidencian un uso estratégico de señuelos tanto locales como globales para su propagación. Uno de los vectores más comunes ha sido la suplantación de la aplicación oficial de Starlink, aprovechando el interés por el servicio de internet satelital.

En América Latina, particularmente en Brasil, también se han detectado archivos APK maliciosos disfrazados de servicios gubernamentales como el Instituto Nacional del Seguro Social (INSS). Estos archivos suelen distribuirse a través de páginas de phishing que imitan tiendas de aplicaciones legítimas, engañando al usuario para que descargue e instale el troyano fuera de los canales oficiales.

Desde una perspectiva técnica, Zimperium (zLabs) ha identificado que BTMOB explota de forma sistemática los Servicios de Accesibilidad de Android. A través de estos permisos, el malware puede automatizar acciones en pantalla, concederse privilegios adicionales sin intervención del usuario y acceder al contenido de otras aplicaciones.

Además, emplea tácticas de persistencia particularmente ingeniosas: reproduce un archivo de audio inaudible para mantener el proceso activo en segundo plano, evitando que el sistema operativo lo cierre para ahorrar batería. Esto garantiza que el espionaje y la captura de datos se mantengan de forma continua.

Siempre tras la banca

El objetivo final de BTMOB, según el análisis de Cyble, es el fraude financiero y la exfiltración de información personal. Para lograrlo, utiliza ataques de superposición de pantalla (overlay), mostrando ventanas falsas sobre aplicaciones bancarias legítimas y billeteras de criptomonedas para capturar credenciales y códigos PIN.

Asimismo, tiene la capacidad de interceptar mensajes SMS para robar códigos de autenticación de dos factores (2FA), lo que permite a los atacantes acceder a cuentas bancarias y realizar transferencias no autorizadas, especialmente a través de sistemas de pago instantáneo como Pix.

Por si fuera poco, las firmas de Ciberseguridad advierten que este malware no solo persigue beneficios económicos inmediatos, sino que también actúa como una herramienta de espionaje: puede activar el micrófono, la cámara y el GPS, convirtiendo el dispositivo en un instrumento de vigilancia en manos de los atacantes.